Regierungsinstitutionen

Herausforderungen für Regierungsinstitutionen

- Schutz von Informationssystemen vor Angriffen auf vertrauliche Daten

- Verbesserung der Sicherheitslage, ohne die staatlichen Dienstleistungen oder den freien Informationsfluss zu behindern

- Maßgeschneiderter Zugriff auf das Gastnetzwerk und BYOD-Richtlinie

- Effizienter und sicherer Netzwerkzugriff und Informationsaustausch für vertrauenswürdige Auftragnehmer, Forschungseinrichtungen und öffentliche Organisationen

- Haftung aufgrund von gesetzlichen Vorschriften und gesellschaftlichem Vertrauen

GREIFEN SIE NACH DEN NACVIEW-LÖSUNGEN

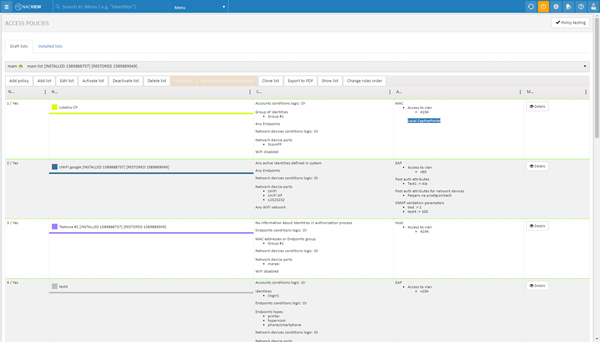

Durchsetzung von Richtlinien auf Basis von Nutzerrollen

Verwalten Sie Netzwerkzugriffsberechtigungen und Sicherheitsrichtlinien, ohne den Zugriff für Mitarbeiter, Auftragnehmer und Besucher zu verhindern. Wenn Sie an Nutzergruppen arbeiten und detaillierte Zugriffsrichtlinien verwenden, können Sie den bestimmten Netzwerkressourcen ganz einfach Berechtigungen erteilen.

Automatische Isolierung gefährlicher Geräte

Erkennen Sie potenziell gefährdete Geräte und automatisieren Sie die Reaktion darauf. Administratoren, die mit vielen Aufgaben überlastet sind, haben nur wenig Zeit, um auf erkannte Bedrohungen zu reagieren, und bevor sie diese inaktivieren können, ist genug Zeit vergangen, damit die Malware das gesamte Netzwerk infizieren kann. Daher ist der Informationsaustausch zwischen verschiedenen Systemen von entscheidender Bedeutung, der die automatische Isolierung gefährlicher Geräte ermöglicht.

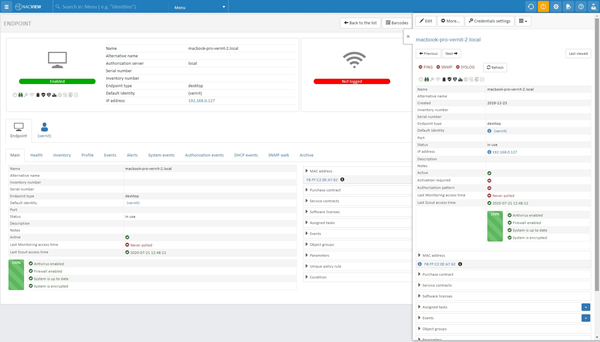

Überwachung von Endgeräten

Kontrollieren Sie den Status von Endgeräten im Netzwerk. Geräte, die in Netzwerksegmenten mit Zugriff auf kritische Informationen betrieben werden, sollten genau beobachtet werden. Mit NACVIEW-System können Sie den Status der Endgeräte im Netzwerk kontinuierlich überwachen und so z. B. die Gültigkeit von Virenschutzprogrammen oder die Nutzer, die sich an einem bestimmten Gerät anmelden, überprüfen.

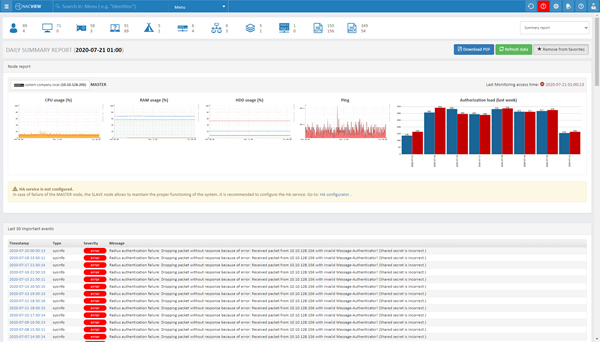

Zentralisierte Schnittstelle und detaillierte Berichte

Verwalten Sie alle Endgeräte und überwachen Sie die Parameter von Netzwerkgeräten auch in verteilten Infrastrukturen. Dies erleichtert die Arbeit erheblich und ermöglicht eine schnellere Erkennung von Anomalien im Netzwerk. Detaillierte Berichte über Systemereignisse, Authentifizierung, DHCP, Tacacs, SNMP oder VPN stehen zur Verfügung, so dass jedes Ereignis, das im Netzwerk aufgetreten ist, nachvollzogen werden kann.

Angemessene Einstellung zu BYOD

Gewähren Sie den Netzzugriff für die privaten Geräte der Mitarbeiter gemäß den festgelegten Vorschriften auf kontrollierte und sichere Weise. Dies wird die Produktivität und Zufriedenheit der Mitarbeiter steigern und gleichzeitig die Gesamtbetriebskosten für geschäftliche Mobilgeräte senken.

Sicherung der IoT-Geräte

Überprüfen Sie jedes Gerät, mit dem Sie auf das Netzwerk zugreifen möchten. Freistehende Drucker, Informationsbildschirme und verschiedene Arten von Sensoren sind häufige Ziele von Hackerangriffen, die, wenn sie erfolgreich sind, in der Regel einen Netzwerkscan zur Folge haben. Das NACVIEW-System leistet hervorragende Arbeit bei der Sicherung dieser Art von Geräten, indem es das Gerät jedes Mal überprüft, bevor es der Zugriff auf das Netzwerk erhält.

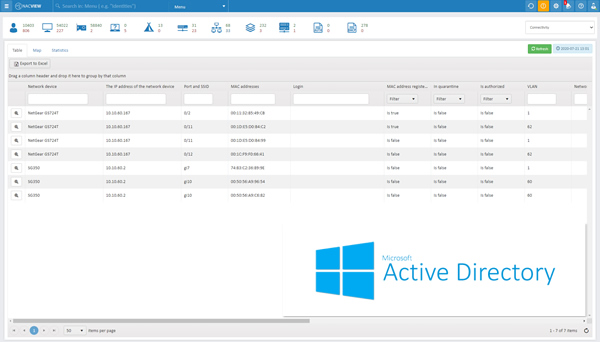

Automatisches Vergeben von Berechtigungen

Vergeben und Entziehen Sie den ausscheidenden Mitarbeitern automatisch neue Netzwerkberechtigungen. Mit NACVIEW können Sie Zugriffe automatisch verwalten, basierend auf Informationen aus AD, relationalen Datenbanken oder anderen Systemen, die Informationen über Mitarbeiter speichern.

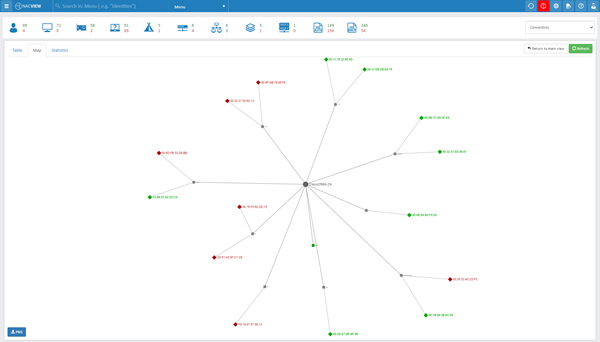

Sichtbarkeit des gesamten Netzwerks

Sehen Sie sich genau an, welche Geräte sich mit dem Regierungsnetzwerk verbinden. NACVIEW bietet die einzigartige Möglichkeit, Geräte anzuzeigen, die sich sofort mit Regierungsnetzwerken verbinden, ohne dass eine Agentensoftware oder Vorkenntnisse über das Gerät erforderlich sind.